在Windows平台上,无论是系统排错、恶意软件分析,还是程序开发调试,想要实时监控系统底层行为,Process Monitor(简称ProcMon)都是绕不开的核心工具,更是系统管理员、开发者、安全研究人员的必备Windows诊断神器。

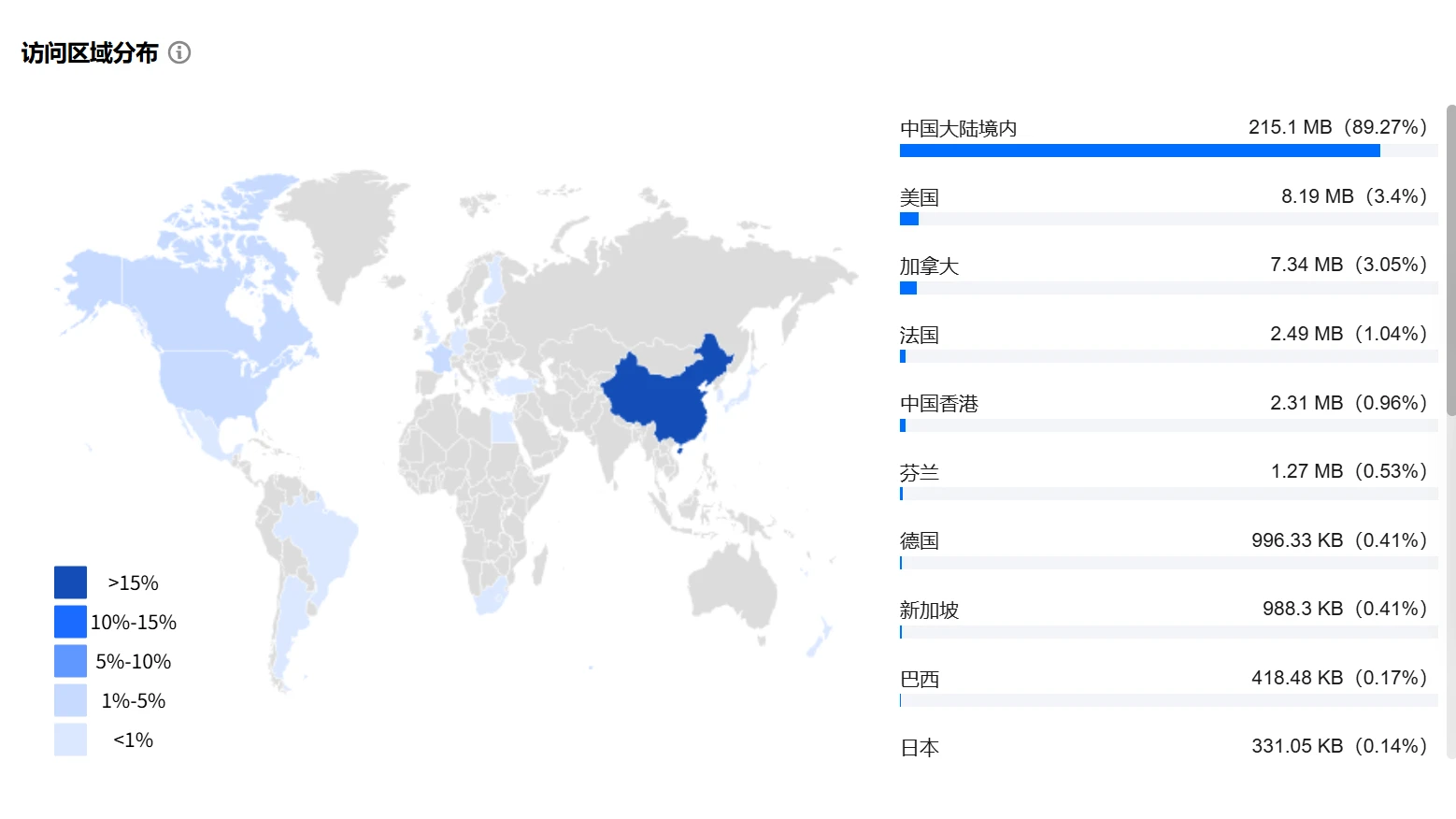

不同于NtTrace命令行跟踪工具的繁琐操作,Process Monitor提供了完整的图形化界面,能直观展示系统中各个进程的行为细节,上手简单、操作便捷,既适合专业人员日常排错分析,也适合新手学习系统底层运行逻辑,实用性拉满。

值得一提的是,Process Monitor由微软官方Sysinternals团队开发,与Process Explorer、Autoruns等热门系统工具同属一个系列,官方出品、免费无广告,稳定性和安全性更有保障,无需担心恶意捆绑或兼容性问题。

一、Process Monitor(ProcMon)核心监控能力(四大类,可同时开启)

ProcMon的核心优势的在于“全维度实时监控”,覆盖注册表、文件系统、网络、进程线程四大核心场景,每一项监控都能精准捕捉细节,满足不同使用需求。

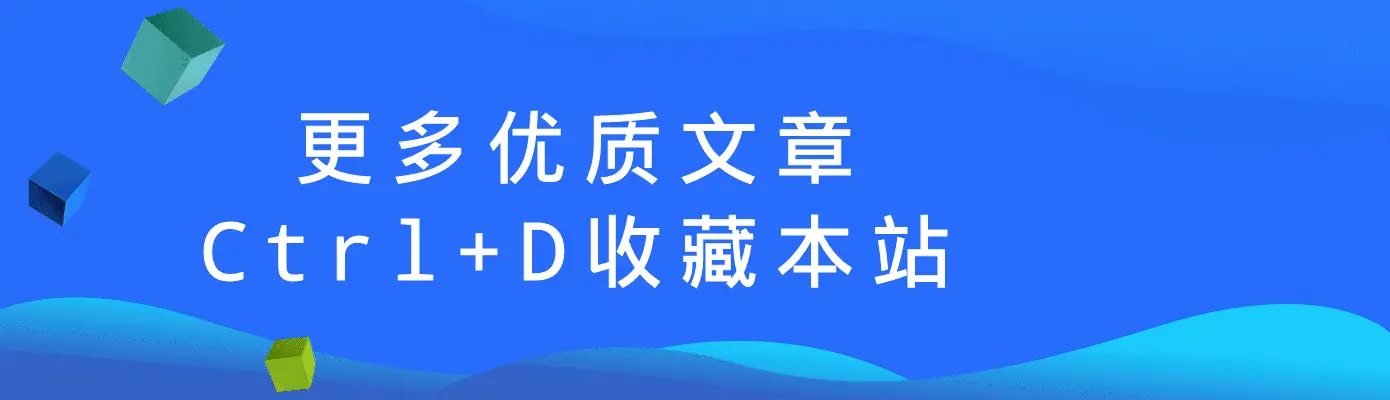

1. 注册表活动(Registry Activity)

![图片[1]-Windows 实时系统监控工具 Process Monitor(ProcMon)详解:注册表 / 文件 / 网络 / 进程分析利器-微生之最](https://cos.swszz.cn/2026/02/20260206214333567-1024x501.png)

ProcMon可实时记录所有进程对Windows注册表的各类操作,无遗漏捕捉每一个关键行为,包括:

- 注册表查询(Query)操作

- 注册表键值的创建、修改操作

- 注册表键或值的删除操作

- 注册表权限检查失败(ACCESS DENIED)事件

典型用途(贴合用户搜索痛点):

- 排查软件启动失败的注册表配置项问题

- 分析恶意软件的注册表持久化行为,定位病毒残留

- 确认程序是否写入系统关键位置(如Run、Services目录),排查自启异常

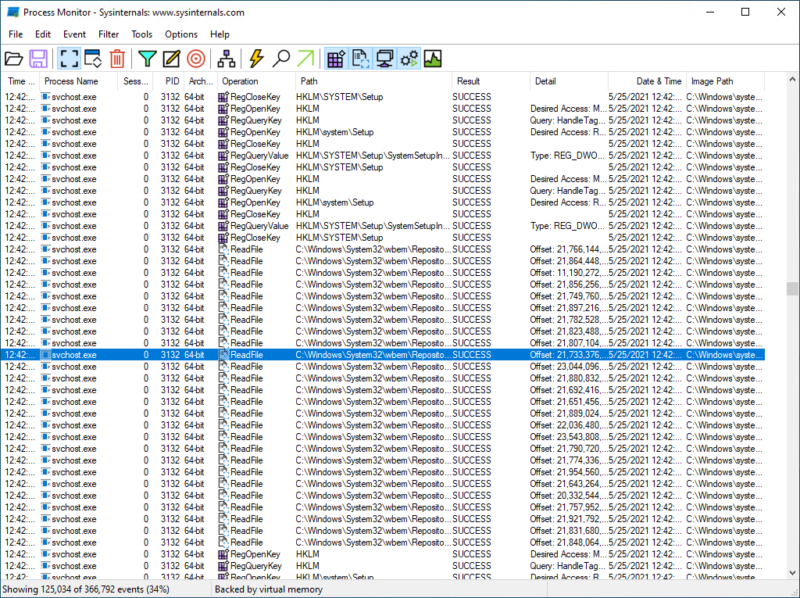

2. 文件系统活动(File System Activity)

![图片[2]-Windows 实时系统监控工具 Process Monitor(ProcMon)详解:注册表 / 文件 / 网络 / 进程分析利器-微生之最](https://cos.swszz.cn/2026/02/20260206214405708-1024x488.png)

全面监控所有进程对本地文件系统的各类行为,精准定位文件操作异常,包括:

- 文件、目录的创建、读取、写入、删除全流程操作

- DLL文件、配置文件、日志文件的加载路径与加载状态

- 文件访问失败原因(路径不存在、权限不足、文件损坏等)

⚠️ 关键说明:文件系统活动与注册表访问是两个独立的监控类别,互不干扰,可单独开启或关闭。

典型用途:

- 快速查找程序缺失的DLL文件,解决程序启动报错问题

- 确认程序实际读写的配置文件位置,方便修改配置或排查配置错误

- 分析程序是否存在异常文件操作(如恶意写入、违规删除系统文件)

3. 网络活动(Network Activity)

![图片[3]-Windows 实时系统监控工具 Process Monitor(ProcMon)详解:注册表 / 文件 / 网络 / 进程分析利器-微生之最](https://cos.swszz.cn/2026/02/20260206214704538-1024x835.png)

Process Monitor支持实时监控进程的网络相关行为,聚焦系统调用层面,精准定位网络通信异常,包括:

- TCP、UDP连接的建立与断开全过程

- 网络连接的目标IP、端口详细信息

- 各类网络操作的成功或失败结果(如连接超时、拒绝连接)

重要注意:ProcMon的网络监控偏向系统调用层面,与Wireshark等专业抓包工具不同,它的核心优势是“定位哪个进程、在什么时间发起了网络通信”,无需复杂抓包分析,适合快速排查进程网络异常。

4. 进程与线程活动(Process & Thread Activity)

![图片[4]-Windows 实时系统监控工具 Process Monitor(ProcMon)详解:注册表 / 文件 / 网络 / 进程分析利器-微生之最](https://cos.swszz.cn/2026/02/20260206214514769-1024x503.png)

全方位监控系统进程与线程的运行状态,捕捉每一个关键行为,包括:

- 进程的创建与退出时间、状态

- 线程的创建与销毁全过程

- DLL文件的加载与卸载操作

- 进程间的父子关系,清晰展示进程启动链路

适合场景:

- 分析程序启动链路,排查启动缓慢、启动失败问题

- 排查程序崩溃前的进程、线程行为,定位崩溃原因

- 逆向分析软件运行逻辑,了解程序依赖与执行流程

启用方式说明:以上四类监控可通过ProcMon工具栏上的四个对应按钮,随时开启或关闭,按下按钮即开始捕获对应类型的系统事件,操作简单直观。

二、Process Monitor(ProcMon)核心特点(适配搜索高频需求)

- 实时系统监控:无需重启系统或目标程序,打开软件即开始捕获事件,实时展示系统行为,响应速度快。

- 高精度过滤机制:支持按进程名、文件/注册表路径、操作类型、返回结果等多维度过滤,快速筛选关键信息,避免冗余数据干扰。

- 事件信息极详细:每一条监控事件都包含时间戳、PID(进程ID)、操作类型、访问路径、返回值等关键信息,便于精准分析。

- 调用栈(Stack Trace)分析:可追溯触发系统操作的函数调用来源,助力高级用户排查深层问题。

- 进程树视图:直观展示所有进程的父子关系,快速理清进程启动逻辑,排查异常进程。

- 性能开销可控:开启过滤规则后,对系统CPU、内存占用极低,不影响系统正常运行,可长期后台监控。

- 官方免费出品:微软Sysinternals团队官方维护,定期更新,兼容性强,无广告、无捆绑,安全可靠。

三、Process Monitor(ProcMon)基本使用流程(新手必看)

1. 启动与捕获

启动ProcMon软件后,默认会立即开始捕获系统事件;建议使用管理员权限运行,否则无法监控部分系统核心进程,导致监控数据不完整。

2. 过滤日志(重中之重,新手必做)

![图片[5]-Windows 实时系统监控工具 Process Monitor(ProcMon)详解:注册表 / 文件 / 网络 / 进程分析利器-微生之最](https://cos.swszz.cn/2026/02/20260206214539389-1024x440.png)

由于系统底层行为复杂,ProcMon捕获的数据量极大,若不设置过滤规则,会被冗余数据淹没,无法快速找到关键信息,因此第一步必须设置过滤规则:

- 过滤指定进程:只显示某个目标进程(Process Name)的相关事件

- 过滤操作结果:只显示失败的操作(Result ≠ SUCCESS),快速定位异常

- 过滤路径:只关注某个特定目录(文件系统)或注册表路径的操作

过滤入口:工具栏的“漏斗”图标,或通过顶部菜单栏「Filter → Filter...」进入设置,操作简单,新手可快速上手。

3. 分析关键事件

过滤后,结合以下核心信息对事件进行分析,快速定位问题:

- 时间戳(Time of Day):明确事件发生的具体时间

- 操作类型(Operation):了解进程执行的具体操作(如读取、写入、查询)

- 访问路径(Path):明确进程操作的文件、注册表或网络目标

- 返回结果(Result):判断操作是否成功,失败原因是什么(如NAME NOT FOUND、ACCESS DENIED)

举例说明:

- 程序启动失败 → 过滤该进程,查找“NAME NOT FOUND”结果,定位缺失的文件或注册表项

- 权限报错 → 查找“ACCESS DENIED”结果,确认进程是否缺少对应操作权限

4. 查看调用栈(高级用法,专业用户必备)

![图片[6]-Windows 实时系统监控工具 Process Monitor(ProcMon)详解:注册表 / 文件 / 网络 / 进程分析利器-微生之最](https://cos.swszz.cn/2026/02/20260206215056378-1024x796.png)

双击某条监控事件,在弹出的“事件属性”窗口中,可查看「Stack Trace」(调用栈)信息,追溯触发该操作的函数调用来源,排查深层问题。

使用前建议:在顶部菜单栏「Options → Configure Symbols」中,配置符号服务器(如Microsoft Symbol Server),否则调用栈信息会不完整,影响分析效果。

四、Process Monitor(ProcMon)典型应用场景(覆盖高频使用需求)

- 程序故障排查:解决软件启动失败、配置错误、DLL缺失、启动缓慢等常见问题,快速定位故障根源。

- 恶意软件分析:追踪恶意软件的注册表持久化、文件落地、网络通信等行为,辅助病毒查杀与清理。

- 逆向工程辅助:分析软件运行逻辑、依赖关系与执行流程,助力开发者、逆向人员开展工作。

- 系统性能优化:发现异常的高频IO操作、注册表访问,定位拖慢系统的进程,优化系统运行速度。

- 系统安全审计:定位可疑进程的真实行为,排查系统安全隐患,保障Windows系统安全。

![图片[7]-Windows 实时系统监控工具 Process Monitor(ProcMon)详解:注册表 / 文件 / 网络 / 进程分析利器-微生之最](https://cos.swszz.cn/2026/02/20260206215018662-1024x554.png)

五、Process Monitor(ProcMon)官方下载地址

Process Monitor是完全免费的Windows系统监控工具,可直接在微软官方Sysinternals页面下载,安全无捆绑、无需破解,支持Windows 10及以上客户端系统、Windows Server 2012及以上服务器系统。

官方下载地址:https://learn.microsoft.com/sysinternals/downloads/procmon

下载地址

Process Monitor 为 完全免费工具,可在微软官方 Sysinternals 页面下载:

https://learn.microsoft.com/sysinternals/downloads/procmon

版权保护声明

尊重原创,保护知识产权

暂无评论内容